本記事について

本記事はセキュリティ研究および防御目的の情報共有を意図したものです。 観測されたIoC(IPアドレス・ドメイン)はディフェンス目的での記述であり、 攻撃手法の助長を目的とするものではありません。 記載内容の利用はご自身の責任でお願いします。

概要

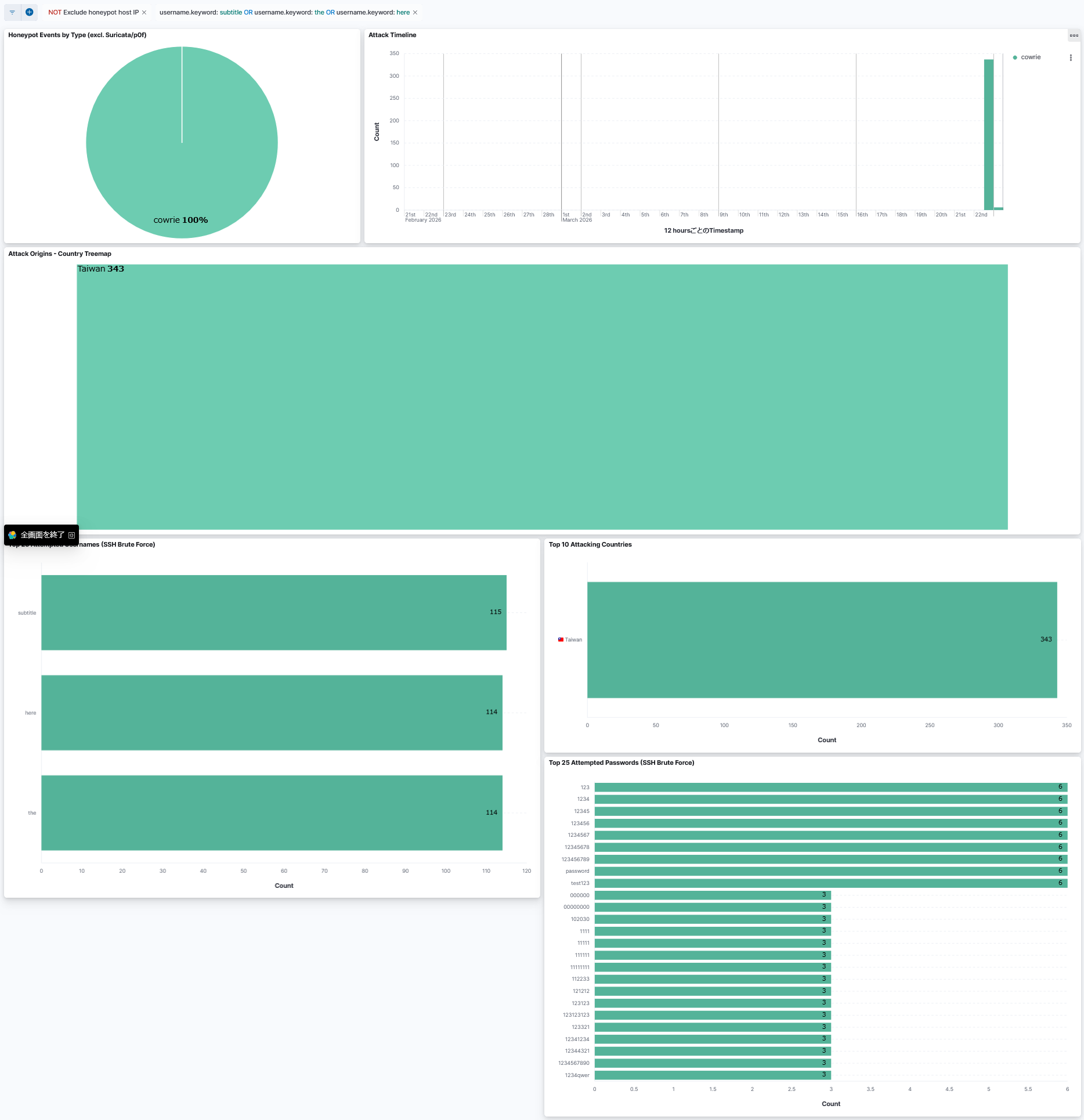

国内NTT網VPSに設置したT-Potハニーポットの観測記録 です。(2026/03/22観測データ)

- DionaeaがWannaCry関連のファイルをキャプチャ

- Cowrieで

subtitle/wordpress/here/theというユーザー名によるSSH試行が増加。発信元は台湾(TW)に集中

1. Dionaea — WannaCryサンプルを捕獲

Dionaea(SMBハニーポット)でWannaCry関連と思われるファイルがキャプチャされました。

サンプルの概要

WannaCryは2017年5月に流行した、MS17-010(SMBv1の脆弱性群)を悪用するランサムウェアです。ワーム機能を持っており、感染端末が自動で次のターゲットを探索・感染させます。キルスイッチの登録により暗号化活動は止まっていますが、自己拡散部分は今も動き続けています。

今回キャプチャしたサンプルはVirusTotalのタグに cve-2017-0147(EternalChampion)が付与されており、EternalBlue(CVE-2017-0144)と同じMS17-010ファミリの一員と考えられます。Florian Roth氏が2017年5月12日に作成したYARAルール(Identifier: WannaCry)にもマッチしており、初期アウトブレイク時のサンプルと同一またはそれに近いものと見られます。

現代のセキュリティ製品であれば問題なく検知・ブロックできると思います。ただ、2026年になっても未パッチ環境を探してインターネットを漂い続けているという点は、それはそれで興味深い観測でした。

IoC

| 種別 | 値 |

|---|---|

| MD5 | eca5e61b6f451e27ff95c5c7c0571d67 |

| SHA256 | 5dd55be03544553363ea4236ec0eb8ccfdc00b946783ebbc3126d19f463373af |

| ファイル種別 | PE DLL(overlayあり) |

| VT タグ | pedll overlay cve-2017-0147 exploit spreader |

| YARA マッチ | WannaCry (Author: Florian Roth, 2017-05-12) |

- VirusTotal: https://www.virustotal.com/gui/file/5dd55be03544553363ea4236ec0eb8ccfdc00b946783ebbc3126d19f463373af

対策

- SMBポート(TCP/445)をインターネットに公開しない

- シグネチャなどupdate系を最新に保つ(これだけで十分対処可能)

2. 台湾発のSSHブルートフォース — WordPress狙いの試行

何が起きたか

Cowrieのログで、普段とは異なるユーザー名によるSSHログイン試行の増加を確認しました。

subtitle / wordpress / here / the

発信元は台湾(TW)に集中しており、短時間に集中したバースト攻撃でした。

ユーザー名ごとのカウントはほぼ同数(subtitle: 115、here: 114、the: 114)で揃っており、スクリプトが固定リストを機械的に流している典型的なパターンです。

試行されたパスワードも特徴的で、123 → 1234 → 12345 … と1桁ずつ増やしていくシーケンシャルなリストが中心で、各パスワードのカウントも6または3に揃っています。自動化ツールによる辞書攻撃であることは明らかです。

ユーザー名から読み取れること

wordpress というユーザー名が含まれている点が気になります。共有ホスティング環境ではサイトごとにLinuxユーザーを割り当てる運用があり、wordpress がそのままユーザー名になっているケースを狙った試行と考えられます。subtitle / here / the については、なぜ選ばれたのかは不明です。

対策

- SSHはパスワード認証を無効にして公開鍵認証のみに

- fail2banなどでブルートフォースに対する保護を設定

なお、この観測と同じタイミングの2026年3月22日に、WordPressプラグイン「WP Extended」(v3.2.4以下)の権限昇格脆弱性 CVE-2026-4314(CVSS 8.8)が公開されています。SSH試行との直接的な関連は不明ですが、WP Extendedを使用している方はあわせて確認しておくとよいと思います。

まとめ

WannaCryのサンプルが2026年にも流れてきているのは「まだそういう環境があるんだな」という話で、現代のセキュリティ製品で普通に対処できます。

WordPress関連のSSH試行とCVE-2026-4314はタイミングが近いので、WordPressを運用している方はプラグインの更新とSSH設定を見直しておくのが無難です。

参考・使用ツール

- T-Pot by Deutsche Telekom Security GmbH — GitHub (GPL v3.0)

- This product includes GeoLite2 data created by MaxMind, available from https://www.maxmind.com

- CVE-2026-4314 — NVD: https://nvd.nist.gov/vuln/detail/CVE-2026-4314

- AttackerKB: https://attackerkb.com/topics/c5oepnQ4Ag/cve-2026-4314/vuln-details