本記事について

本記事はセキュリティ研究および防御目的の情報共有を意図したものです。 観測されたIoC(IPアドレス・ドメイン)はディフェンス目的での記述であり、 攻撃手法の助長を目的とするものではありません。 記載内容の利用はご自身の責任でお願いします。

概要

国内NTT網VPSに設置したT-Potハニーポットの観測記録です。(2026/03/24 観測データ)

今回は2点を取り上げます。

- ADBHoney が ARM ELFのコインマイナーワームをキャプチャ

- go-pot で CVE-2025-55182(React2Shell)を探索するスキャナーを確認

1. ADBHoney — コインマイナーワームを捕獲

ADB(Android Debug Bridge)ポートとは

ADBはAndroidデバイスの開発・デバッグ用プロトコルで、TCP/5555番ポートを使います。本来は開発者向けの機能ですが、Androidデバイス(スマートフォン・テレビ・IoT機器など)がこのポートを開放したままインターネットに晒されていると、認証なしでリモートからコマンドを実行できてしまいます。

ADBHoneyはこのポートを模倣するハニーポットで、攻撃者がどんなコマンドを投げてくるかを記録します。

観測情報

中国からのIPがADB/5555番に接続してきました。

攻撃者がまずやったのはCPUアーキテクチャの確認。次に「ARMバイナリ」を /data/local/tmp に送り込み、com.ufo.miner というAPKをインストールして起動——という一連の手順を粛々と実行していきました。

uname -m 2>/dev/null || getprop ro.product.cpu.abi # CPUアーキ確認

[ARM ELF バイナリ送信] # マルウェア投下

pm path com.ufo.miner # インストール確認

am start -n com.ufo.miner/com.example.test.MainActivity # 起動

投下されたバイナリをVirusTotalで確認したところ、65エンジン中38が検知(trojan.adbminer/ienyf、ファミリー:adbminer / mirai)。

サンプルの特徴

このサンプルはADB.Miner(別名Fbot)と呼ばれる既知のコインマイナーワームです。いくつかの特徴的な動作を持っています。

自己拡散:Miraiの拡散コードを流用しており、感染した端末が次の犠牲者を探してADB/5555番をスキャンし続けます。ワームとして自律的に広がっていくタイプです。

競合排除:ps | grep で動いている他のマイナープロセスを見つけ、kill で排除します。リソースを独占するために競合するマルウェアを蹴落とします。

サンドボックス検知:detect-debug-environment タグが確認されており、解析環境を検知して動作を変える仕組みが内蔵されています。

偽装:マイニング用APKのパッケージ名はVirusTotalの検体ページで確認できます。

サンプル情報

| 種別 | 値 |

|---|---|

| SHA256 | 71ecfb7bbc015b2b192c05f726468b6f08fcc804c093c718b950e688cc414af5 |

| ファイルサイズ | 225.78 KB |

| アーキテクチャ | ARM ELF |

| VT 検知率 | 38/65(58%) |

攻撃元IPの詳細情報(GreyNoise / VirusTotalで確認できます):

- VirusTotal: https://www.virustotal.com/gui/file/71ecfb7bbc015b2b192c05f726468b6f08fcc804c093c718b950e688cc414af5

対策

- ADBポート(TCP/5555)をインターネットに公開しない

- Android TVやIoT機器はネットワーク越しのADBが無効になっているか確認する(デフォルトで開放している機種がある)

- AndroidベースのIoT機器はファームウェアを最新に保つ

2. go-pot — React2Shell(CVE-2025-55182)スキャナーを確認

CVE-2025-55182(React2Shell)とは

2025年12月に公開された、React Server Components(RSC)の重大な脆弱性です。CVSS v3.1スコアは10.0(満点)。

悪用が盛んみたいですね。Exploit in the wild。

影響バージョン:

- react-server-dom-webpack 19.0.0 / 19.1.x / 19.2.0

- Next.js 14.3.0 Canary以降、15.x〜16.x(App Router)

観測情報

go-potに接続してきたIPを調べていました。GreyNoiseで調べると MALICIOUS + HOSTING 判定で、タグには React Server Components Unsafe Deserialization CVE-2025-55182 RCE Attempt とありました。

さらに Hikvision Scanner、TVT NVMS9000、ADB Attempt なども並んでいて、片っ端からスキャンしてるタイプの攻撃者です。CVE-2025-55182はその「狙うリストの1つ」に入っていた、という感じ。

推察

パッチ未適用の環境は今もターゲットになっています。上記の通り、攻撃者はBot(と思わしき挙動)で悪用してくるため、未対応/未確認の場合はなるべく早めの対応が必要となります。

要するに人間の手が加えられない状態で今も攻撃が行われています。なんならもう侵害されている前提の視点が正しそうです。

悪用後のTTPとして、Cobalt Strike CrossC2 Beacon、XMRigによるMoneroマイニング、EtherRAT(Ethereumスマートコントラクト経由のC2)などの展開が報告されています。UNC5174(中国系)や北朝鮮系APTの関与も確認されています。何でもありですね。

関連情報

CVE-2025-55182に関連するIPアドレス・ドメインの最新IOCは、以下の研究機関のレポートを参照してください。

- React.dev(公式): https://react.dev/blog/2025/12/03/critical-security-vulnerability-in-react-server-components

- Unit 42 (Palo Alto Networks): https://unit42.paloaltonetworks.com/cve-2025-55182-react-and-cve-2025-66478-next/

- Google Cloud Threat Intelligence: https://cloud.google.com/blog/topics/threat-intelligence/threat-actors-exploit-react2shell-cve-2025-55182

- Microsoft Security Blog: https://www.microsoft.com/en-us/security/blog/2025/12/15/defending-against-the-cve-2025-55182-react2shell-vulnerability-in-react-server-components/

対策

- React / Next.jsを使用している場合はバージョンを確認し、修正版にアップデート

- react-server-dom-webpack → 19.0.1 / 19.1.1 / 19.2.1 以上

- Next.js → 15.5.7 / 16.0.7 以上

おまけ

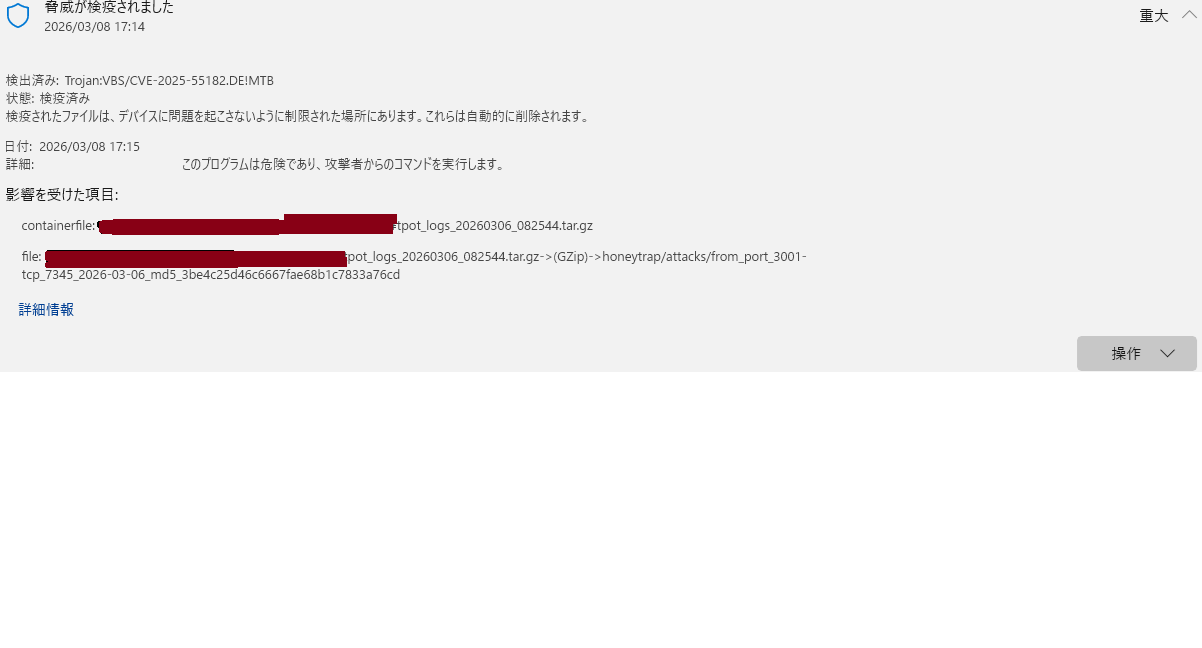

構築中、うっかりバイナリを落としてしまった時のWindows Defenderさんの挙動です。頑張ってますね()

検知名は Trojan:VBS/CVE-2025-55182.DE!MTB。CVE番号がそのまま入っています。ログの取り扱いには注意が必要だと改めて実感しました(2026/03/08、ハニーポット再構築前)。

まとめ

今回の観測では、Android/IoTを狙うコインマイナーワームと、Webアプリを狙うRCE脆弱性スキャナーという、異なるレイヤーへの攻撃を同日に確認しました。

ADB.Minerは枯れた攻撃ですが、ADBポートを開放したままのデバイスがなくならない限り流れ続けます。React2Shellのスキャンは脆弱性公開から3ヶ月後も継続しており、パッチ適用の重要性を改めて示しています。

余談

今回はclaude codeさんに結構書いてもらいました。誤ってる情報ありましたらご教示いただけると助かります。<(_ _)>

参考・使用ツール

- T-Pot by Deutsche Telekom Security GmbH — GitHub (GPL v3.0)

- This product includes GeoLite2 data created by MaxMind, available from https://www.maxmind.com

- CVE-2025-55182 — NVD: https://nvd.nist.gov/vuln/detail/CVE-2025-55182

- Meta Security Blog: https://react.dev/blog/2025/12/03/critical-security-vulnerability-in-react-server-components

- Unit 42: https://unit42.paloaltonetworks.com/cve-2025-55182-react-and-cve-2025-66478-next/

- VirusTotal (ADB.Miner sample): https://www.virustotal.com/gui/file/71ecfb7bbc015b2b192c05f726468b6f08fcc804c093c718b950e688cc414af5