本記事について

本記事はセキュリティ研究および防御目的の情報共有を意図したものです。 観測されたIoC(IPアドレス・ドメイン)はディフェンス目的での記述であり、 攻撃手法の助長を目的とするものではありません。 記載内容の利用はご自身の責任でお願いします。

概要

国内NTT網VPSに設置したT-Potハニーポットの観測記録です。(2026/03/29〜30 観測データ)

Cowrie(SSHハニーポット)で、クリプトマイナーマルウェア「RedTail」のサンプルを複数捕捉しました。2日間で22セッションのSSHログイン成功が確認され、各セッションで共通した侵入後の操作が観測されています。

今回は特に2点に注目します。Diicot帰属の根拠となる mdrfckr シグネチャと、バイナリに埋め込まれたXMRigをbase64のマジックバイトで抽出する手順です。

1. 攻撃の流れ

① SSH ブルートフォース → ログイン成功

攻撃者は複数のIPアドレスから root アカウントへの辞書攻撃を仕掛け、ハニーポットへのログインに成功しています。攻撃元は世界各地に分散しており、単一の攻撃者が複数の踏み台(侵害済みホストやVPS)を使い回してるっぽいです。

② ログイン直後の操作

ログイン成功後、攻撃者は定型的な一連のコマンドを実行しました。Cowrieのログから確認できた操作を順に見ていきます。

持続化(Persistence)

まず .ssh ディレクトリのイミュータブルフラグを解除したうえで、攻撃者自身のSSH公開鍵を authorized_keys に追記します。これにより、パスワードなしでいつでもSSH接続できるバックドアが設置されます。

今回植え付けられた公開鍵のコメント欄には mdrfckr という文字列がありました。ルーマニア語のスラングに由来するとされており、Diicotキャンペーンでの使用が複数報告されている既知のIoCです。

その後 echo "root:<ランダム生成パスワード>" | chpasswd でrootパスワードを変更します。セッションごとに異なるパスワードが使われており、自動生成されたものだと思います。

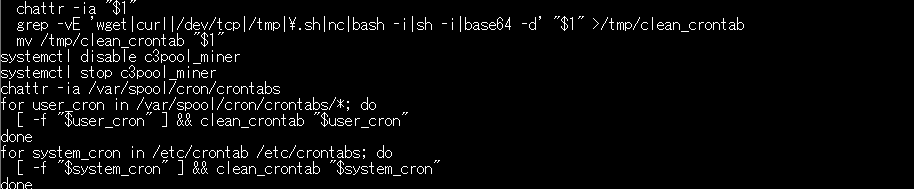

競合マルウェアの排除

他の攻撃者が置いたマイナーを名指しで停止・削除します。

攻撃者も競合社会で生きてますね。犯罪者なので同情はしませんけど。

# 競合スクリプトの停止

pkill -9 secure.sh

pkill -9 auth.sh

# c3pool系マイナーの無効化を試みる

systemctl disable c3pool_miner

systemctl stop c3pool_miner

c3pool_miner はc3poolのインストーラがsystemdサービスとして登録するコンポーネントで、スクリプトはこのサービス名を名指しで停止・無効化しようとしています。対象ホストにc3poolが存在しない場合は単に無視されます。

crontabのエントリも丸ごとクリアする仕組みになっていて、wget・curl・base64 -d などの文字列を含む行を検出・削除する関数が組み込まれており、他マルウェアの再起動仕掛けを潰す設計になっています。

システム偵察(Discovery)

マイナーを動かすためにホストのスペックを確認します。

uname -a

cat /proc/cpuinfo | grep "model name"

free -m

df -h

③ RedTail 本体の展開

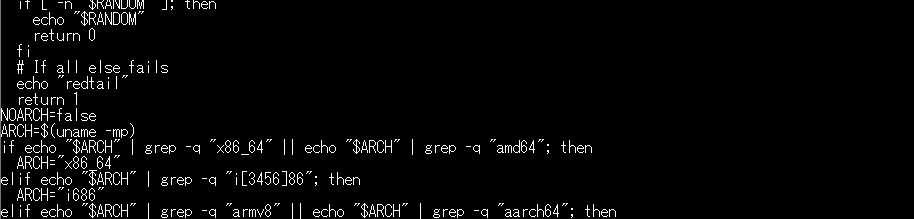

アーキテクチャ判定(x86_64 / i686 / arm8 / arm7)に応じたバイナリを展開します。ファイル名はランダムな文字列で保存・実行し、実行後は redtail.* のファイルを削除して痕跡を消します。

2. キャプチャしたサンプル

Cowrieがダウンロード試行を検出し、サンプルをローカルに解析してみました。

シェルスクリプト(ローダー)

競合マイナーの排除・アーキテクチャ判定・バイナリ展開を担うbashスクリプトです。

面白かったのは、スクリプト内でランダムなファイル名を生成する関数のフォールバック処理に echo "redtail" という記述があることです。これがマルウェア名の由来になっています。

DeepL翻訳かけたところ「アカオノスリ」と出ました。どういうこっちゃ。。。

| 項目 | 値 |

|---|---|

| 種別 | bash スクリプト |

| 主な機能 | 競合マイナー排除・アーキ判定・バイナリ展開・痕跡消去 |

| VirusTotal | 未登録(2026-03-31 時点) |

メインバイナリ(XMRig埋め込み)

複数アーキテクチャ向けのRedTail本体バイナリです。内部にXMRigがbase64エンコードされたELFバイナリとして埋め込まれています。

| 項目 | 値 |

|---|---|

| SHA256 | a2fa3be9c8bb41089d27885e686ea74f7250a54d8a3dd6613e0bbad94a92bd2e |

| 埋め込みツール | XMRig 6.16.4(Moneroマイナー) |

| 対応アーキ | x86_64 / i686 / arm8 / arm7 |

| VirusTotal | 35 / 65(2026-03-31 時点) |

埋め込みXMRigの取り出し方

ELFバイナリはマジックバイト \x7fELF で始まります。これをbase64エンコードすると f0VMRg になります。RedTailはXMRigをbase64文字列として埋め込んでいるので、この文字列をgrepすれば特定できます。

VPS上で strings コマンドをバイナリに対して実行し、以下の手順でXMRigを抽出しました。

strings <バイナリ> | grep '^f0VMRg' | head -1 | base64 -d > /tmp/embedded.elf

抽出したELFに対して再度 strings を実行すると、XMRig 6.16.4 であることを確認できました。

ただし今回のサンプルではウォレットアドレスが設定されていない状態でした(詳細は次節)。

3. ウォレットが設定されていなかった理由

XMRigのバイナリを確認したところ、ウォレットの設定がない状態でした。

今回のハニーポット環境ではVPSのアウトバウンド通信に制限をかけているため、マイニングプールへの疎通ができない状況です。

RedTailが実行後に外部サーバへ接続して設定を取得しようとしても通信が遮断され、結果としてウォレットアドレスが注入されないまま捕捉されたと考えられます。

ただしこれはハニーポット環境での観測から得た推定であり、実際の動作の完全な確認にはリバース解析が必要になります。

RedTailがXMRigの設定(ウォレットアドレス・プールURL等)を実行時に外部から動的に取得する設計であることは、他のセキュリティ研究者の分析でも報告されています(後述の参考資料参照)。

4. Diicot グループとの関連

今回の攻撃は、ルーマニア系の脅威アクター Diicot(またはDIICOT)が展開するキャンペーンの特徴と一致します。

| 根拠 | 内容 |

|---|---|

mdrfckr SSH公開鍵 | Darktrace(旧Cado Security)の2023年6月レポート1でDiicotキャンペーンとの関連が記録されています |

c3pool_miner の名指し排除 | Diicotが競合相手として認識している特定マイナーです |

| マルチアーキ対応 | x86_64/i686/arm8/arm7 — Diicotの既知TTPです |

| ランダムファイル名 + 実行後削除 | Diicotキャンペーンで繰り返し観測される回避手法です |

これらのうち特に重要なのが mdrfckr 公開鍵です。この文字列はルーマニア語のスラングに由来し、複数のレポートでDiicotキャンペーンとの関連が記録されています。今回の観測で同一の文字列が確認されたことは、帰属判断における確信度の高い根拠のひとつになります。

Diicot(旧称Mexals)は2020年頃から活動が確認されているルーマニア系グループで、2022年以降は「Diicot」の名称でSSHブルートフォース+クリプトマイナー展開のキャンペーンを続けています2。

5. IoC

今回捕捉したファイルのハッシュ値を参考として掲載します。ネットワーク系のIoC(IPアドレス・ドメイン等)については、誤ブロックや悪用リスクを考慮して本記事では割愛します。最新の詳細なIoCは VirusTotal や AlienVault OTX 等の脅威インテリジェンスサービスを参照してみてください。(他にも複数のファイルを検出していますが、今回は2つのみにします。)

ファイルハッシュ

# RedTail メインバイナリ(XMRig埋め込み)

SHA256: a2fa3be9c8bb41089d27885e686ea74f7250a54d8a3dd6613e0bbad94a92bd2e

# 植え付けられた authorized_keys(mdrfckr 公開鍵)

SHA256: a8460f446be540410004b1a8db4083773fa46f7fe76fa84219c93daa1669f8f2

6. 対策

SSHの設定強化

- パスワード認証を無効にして公開鍵認証のみにします(

PasswordAuthentication no) - rootへの直接SSHログインを禁止します(

PermitRootLogin no) - UTMや製品機能等によるブルートフォース対策

侵害確認

mdrfckr 公開鍵は侵害確認の有効な指標になります。

grep "mdrfckr" ~/.ssh/authorized_keys /root/.ssh/authorized_keys

一致があった場合は、鍵の削除・パスワード変更・不審プロセスの確認をしてみてください。

# 不審なプロセス確認

ps aux | grep -E "(xmrig|c3pool|randomx)"

# /tmp 以下の実行可能ファイル

find /tmp /var/tmp /dev/shm -type f -executable

SSHのパスワード認証を有効にしたままLinuxサーバをインターネットに公開している場合、類似の攻撃を受けるリスクがあります。設定の見直しをおすすめします。

まとめ

今回の観測では、RedTailがSSHブルートフォースを経由してLinuxサーバに侵入し、XMRigによるMoneroマイニングを試みる動作を確認しました。

技術的に面白かった点は2つあります。

- XMRigのbase64埋め込み: ELFマジックバイトのbase64表現(

f0VMRg)を手がかりにバイナリから抽出できること - ウォレット未設定: アウトバウンド遮断環境では設定注入フェーズが発生せず、「空の状態」で捕捉されること

Diicot(旧称Mexals)は2020年から活動を続けており、手法は成熟していて現在も活発です。ハニーポットへの流入が続く限り、引き続き観測を続けていきます。

余談

ホストでやらないとはいえ、ドキドキしながら解析しました。

ただ、一歩間違えると感染するリスクは忘れないようにしたいですね。

参考・使用ツール

- T-Pot by Deutsche Telekom Security GmbH — GitHub (GPL v3.0)

- This product includes GeoLite2 data created by MaxMind, available from https://www.maxmind.com

- Darktrace(旧Cado Security): “Tracking Diicot: An Emerging Romanian Threat Actor” (2023) — https://www.darktrace.com/blog/tracking-diicot-an-emerging-romanian-threat-actor

- Akamai Security Research: “Investigating the Resurgence of the Mexals Campaign” — https://www.akamai.com/blog/security-research/mexals-cryptojacking-malware-resurgence

- XMRig — https://xmrig.com

Darktrace(旧Cado Security), “Tracking Diicot: An Emerging Romanian Threat Actor” (2023) — https://www.darktrace.com/blog/tracking-diicot-an-emerging-romanian-threat-actor ↩︎

Akamai Security Research, “Investigating the Resurgence of the Mexals Campaign” — https://www.akamai.com/blog/security-research/mexals-cryptojacking-malware-resurgence ↩︎